Dataveiligheid

6 misvattingen over collectieve verdediging voor cybersecurity

Collectieve verdediging maakt gebruik van samenwerking en het delen van dreigingsinformatie op nieuwe...

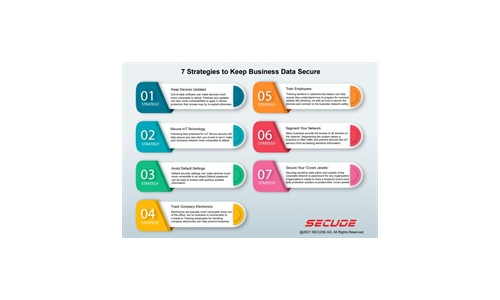

7 strategieën om bedrijfsgegevens veilig te houden

Lees onze eenvoudige infographic die zeven strategieën kopt om uw bedrijfsgegevens veilig te houden. ...

Uw pad naar nul vertrouwen

In een zakenwereld zonder perimeters en gedomineerd door externe werkzaamheden, kan het vinden van een...

Elastische cloud gateways: de evolutie van veilige wolktoegang

Enterprise beveiligingsgroepen worden vandaag geconfronteerd met een ontmoedigende taak. Hoewel hun kernverantwoordelijkheid...

Realtime cloudbeveiliging leveren zonder de prestaties af te ruilen

Er is een langdurige afweging geweest tussen beveiliging en prestaties, en beveiliging krijgt vaak het...

Pijn en voortgang: Cybersecurity and Business Risk Study

Ondanks hun inspanningen en investeringen, ervaren sommige organisaties nog steeds problemen als gevolg...

CMMC Compliance Guide

Op 1 januari 2020 heeft het Amerikaanse ministerie van Defensie (DOD) zijn vereisten voor cybersecurity...

10 redenen om een back -up te maken van M365 -gegevens

Bedrijfsorganisaties die Microsoft 365 gebruiken, zijn nog steeds verantwoordelijk voor het waarborgen...

Voor digitale soevereiniteit en transparantie in de cloud

Gedeeld gebruik van infrastructuur bespaart niet alleen middelen, maar stelt bedrijven ook in staat om...

Bevoorrechte kopershandleiding voor toegangsmanagement

Beveiligingsinbreuken tonen geen tekenen van vertraging, en diefstal van de diefstal zijn de nummer één...

Naikon: sporen van een militaire cyber-spionage-operatie

Naikon is een dreigingsacteur die al meer dan tien jaar actief is. De groep richt zich op spraakmakende...

Risico-adaptieve gegevensbeveiliging: de op gedrag gebaseerde aanpak

Dit e -boek gaat voor de uitdaging met DLP van het toepassen van beperkend beleid dat het bedrijf vertraagt...

Essentiële handleiding: voorkomend per ongeluk e-mailen voorkomen

Geen enkele organisatie is immuun voor de menselijke fouten in dit e-boek, u kunt via e-mail nader kijken...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.