Dataveiligheid

Proofpoint -informatie en cloudbeveiligingsplatform

Het Proofpoint-informatie en het cloudbeveiligingsplatform combineren veel van onze producten om beveiligde...

Beveiligingsoperaties Maturity Model

Een praktische gids voor het beoordelen en verbeteren van de volwassenheid van uw beveiligingsoperaties...

Cloud Data Security 2023 Report door ESG, een divisie van TechTarget

... meer dan de helft (59%) van de respondenten is van mening dat meer dan 30% van de gevoelige gegevens...

Uw pad naar nul vertrouwen

In een zakenwereld zonder perimeters en gedomineerd door externe werkzaamheden, kan het vinden van een...

Het bouwen van uw MSP -beveiligingsaanbod

Als een beheerde serviceprovider (MSP) verwachten uw klanten al dat u hun netwerken veilig houdt. Maar...

UK National Cyber Strategy: BAE Systems Response

De nieuwe Britse nationale cyberstrategie is een belangrijk moment in cyberbeleid en ambities. Hier denken...

Een overzicht van Cato Data Loss Prevention (DLP)

ATA is het meest waardevolle bezit dat een moderne onderneming heeft. Het evoluerende landschap van de...

Netwerkbeveiligingsbenaderingen en het geval voor nul vertrouwen

Topdirecteuren zeggen dat Legacy Network Technical Bagage hen tegenhoudt om hun bedrijf in toenemende...

De 7 verborgen waarheden van cloudbeveiliging

Gebaseerd op uitgebreide, up-to-date kennis en ervaring van Secure Consultants, bedreigingsjagers en...

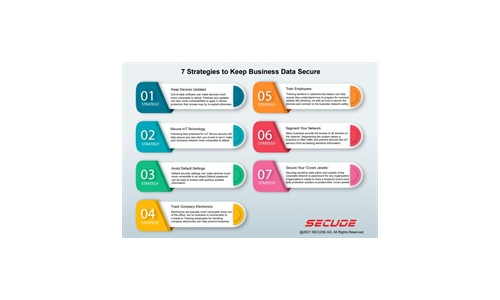

7 strategieën om bedrijfsgegevens veilig te houden

Lees onze eenvoudige infographic die zeven strategieën kopt om uw bedrijfsgegevens veilig te houden. ...

2022 Kosten van insider -bedreigingen: wereldwijd rapport

Onafhankelijk uitgevoerd door Ponemon Institute Externe aanvallers zijn niet de enige bedreigingen die...

Cloud Cyber Resilience Report

Na een dynamisch jaar voor Cloud Native Apps heeft Tenable een rapport opgesteld dat zich richt op trends...

Bevoorrechte kopershandleiding voor toegangsmanagement

Beveiligingsinbreuken tonen geen tekenen van vertraging, en diefstal van de diefstal zijn de nummer één...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.