Eindpuntbescherming

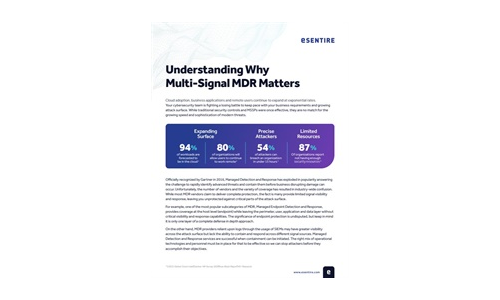

Begrijpen waarom MDR MDR uit meerdere signalen ertoe doet

MDR -providers kunnen alleen detecteren en reageren op wat ze kunnen zien. Een multi-signaalbenadering...

Blackberry Cyber Suite

De uitdaging om gegevens en eindpunten te beveiligen en te beschermen is geen nieuwe vereiste, maar vandaag...

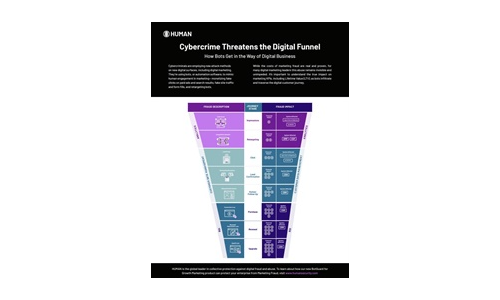

Cybercriminaliteit bedreigt de digitale trechter

Cybercriminelen gebruiken nieuwe aanvalsmethoden op nieuwe digitale oppervlakken, waaronder digitale...

De deur sluiten op cybercriminelen: best practices voor patch management

Patchbeheer is steeds belangrijker geworden omdat cybercriminelen voortdurend nieuwe kwetsbaarheden ontdekken,...

Hoe veilig zijn uw cloudgegevens

Omdat werknemers op afstand tegen hogere tarieven werken, lopen bedrijfsgegevens in toenemende mate risico....

6-stappen cybersecurity starter gids voor MKB

Computers en internet bieden veel voordelen voor kleine bedrijven, maar deze technologie is niet zonder...

Terug naar de basis: cyberhygiëne begint met vermogensbeheer

De uitdaging: het beheren van miljoenen dynamische, gedistribueerde en diverse activa met behoud van...

MSP Security Best Practices: Ransomware Attack Prevention

In Datto's Global State of the Channel Ransomware -rapport was 4 op de 5 beheerde serviceproviders (MSP's)...

Zes stappen naar succesvolle en efficiënte jagen op bedreigingen

In plaats van te wachten op een alert, gaan bedreigingsjagers proactief aan dat een geavanceerde tegenstander...

De evolutie van cybersecurity

Cybersecurity door de jaren heen terwijl we kijken naar de steeds groter wordende, technologie-afhankelijke...

Microsoft Digital Defense Report

In het afgelopen jaar heeft de wereld getuige van een snelgroeiende cybercriminaliteitseconomie en de...

Cyberbewust infographic

Download deze infographic om te zien hoe u uzelf en uw bedrijf kunt beschermen tegen het risico van cyberaanvallen...

Hoe u uw bedrijf kunt beschermen tegen ransomware

Lees deze gids om inzicht te krijgen in hoe u proactieve stappen kunt nemen om te voorkomen dat de bestanden...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.