Wolkenbeveiliging

Oekraïne verdedigen: vroege lessen uit de cyberoorlog

De nieuwste bevindingen in onze voortdurende inspanningen voor bedreigingen in de oorlog tussen Rusland...

Cyber Attack Trends: Check Point's 2022 Mid Year Report

De oorlog in Oekraïne heeft de krantenkoppen gedomineerd in de eerste helft van 2022 en we kunnen alleen...

Cloud- en webbeveiligingsuitdagingen in 2022

De werkomgevingen van organisaties hebben snelle maar blijvende veranderingen ondergaan in het licht...

De CISO's gids voor ransomware -preventie

Ransomware -aanvallen hebben het landschap van het cyberaanval getransformeerd. Deze geavanceerde en...

Sophos 2022 dreigingsrapport

Onderling verbonden bedreigingen zijn gericht op een onderling afhankelijke wereld. Wij zijn van mening...

Alfabet -soep: het begrijpen van XDR, EDR, NDR en SIEM

XDR, EDR, NDR en SIEM. Ze behoren tot de meest prominente acroniemen in cybersecurity. Maar wat betekenen...

Netwerkbeveiligingsbenaderingen en het geval voor nul vertrouwen

Topdirecteuren zeggen dat Legacy Network Technical Bagage hen tegenhoudt om hun bedrijf in toenemende...

De drie sleutels om te beveiligen en succesvolle cloudmigraties

Om cloudtransformaties zo efficiënt en succesvol mogelijk te maken, moeten bedrijven overal veilig en...

6 lessen van Sase Innovators

Hoe toonaangevende organisaties vooruit komen met Prisma Sase Ondernemingen hebben traditioneel een op...

Forbes Study - CIO 2025

Belangrijk als de cloud al is, wordt verwacht dat de volgende generatie cloud en multicloud een nog belangrijkere...

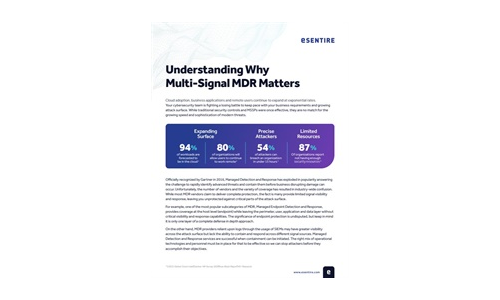

Begrijpen waarom MDR MDR uit meerdere signalen ertoe doet

MDR -providers kunnen alleen detecteren en reageren op wat ze kunnen zien. Een multi-signaalbenadering...

Verminder alert vermoeidheid in uw IT -omgeving

Beveiligingsteams hebben de taak om een enorm volume waarschuwingslogboeken te beheren, en deze...

Cloud Journey in de publieke sector

Terwijl de overheid de werklast naar de cloud blijft verplaatsen, worstelen veel bureaus om cloudbeveiliging...

Meld u aan voor Cyber Security Tech Publish Hub

Als abonnee ontvangt u waarschuwingen en gratis toegang tot onze voortdurend bijgewerkte bibliotheek met whitepapers, analistenrapporten, casestudy's, webseminars en oplossingsrapporten.